Immer wieder mal kommt es vor, dass eine Welle mit angeblichen BKA-Meldungen die Runde macht, die die Computer-Nutzer auffordert, ein Strafgeld wegen des Konsums von pornografischen Inhalten zu überweisen. Andernfalls sei der Computer fortan gesperrt, steht dann dort – und tatsächlich, in der Regel tut sich dann nichts mehr und man muss einen Experten (oder Google) um Rat und Tat fragen.

300 US-Dollar per Paysafecard oder uKash

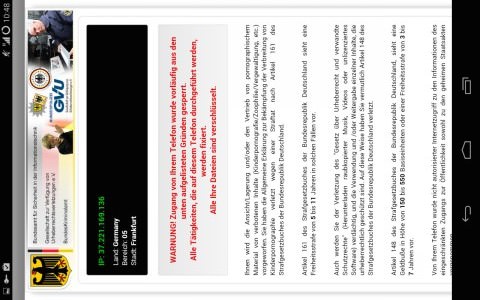

So etwas Ähnliches macht aktuell auch auf Android-Smartphones die Runde. Die Opfer bekommen dann länderspezifisch entweder vom FBI (USA), der Metropolitan Police (Großbritannien) oder dem BKA oder BSI (Deutschland) eine Nachricht, die die Zahlung von 300 US-Dollar per Paysafecard oder uKash fordert. Paysafecard und uKash können nicht zurückverfolgt werden, daher die Zahlungsmethoden.

ATTENTION!

Your phone has been blocked for safety reasons listed below.

All the actions performed on this phone are fixed.

All your files are encrypted.

CONDUCTED AUDIO AND VIDEO.You are accused of viewing/storage and/or dissemination of banned pornography (child pornography/zoophilia/rape etc). You have violated World Declaration on non-proliferation of child pornography. You are accused of committing the crime envisaged by Article 161 of United States of America criminal law.

Erpressung von unwissenden Nutzern

Sollte die Zahlung nicht erfolgen, bliebe das Gerät verschlüsselt. Die Nachricht erscheint fünf Sekunden nach dem Tap auf den Homebutton. Selbstverständlich ist von Zahlungen abzusehen. Betroffene Nutzer können das Gerät im Safemodus starten und danach die Deinstallation vornehmen oder – wer es schafft – die fünf Sekunden für die Deinstallation nutzen. Mehr dazu bei „Golem“ (letzter Absatz).

Es darf wieder davon ausgegangen werden, dass doch einige unerfahrene Nutzer das Geld bezahlen. Schließlich droht die Nachricht damit, dass die Betroffenen (kinder-)pornografische Inhalte konsumiert hätten. Um einen unwissenden Nutzer zu erpressen dürfte das genügen. Vielleicht auch gerade deswegen, weil er tatsächlich pornografische Inhalte genutzt hat. Wie „Bitdefender“ berichtet, muss die Malware vom Nutzer selbst installiert werden – und das geschieht meist über Pornoseiten, bei denen das Programm verspricht, dass man damit entsprechende Videos schauen könne.

Also: Keine Zahlung, Programm deinstallieren (lassen) und möglichst daraus lernen, wenn man denn betroffen ist.