Der berühmt berüchtigte Conficker-Wurm macht knapp zwei Wochen nach seiner letzten Aktion am ersten April wieder von sich reden. So haben vor ein paar Tagen zahlreiche Anti-Viren-Hersteller mit Conficker.E eine neue Variante des digitalen Schädlings entdeckt. Details über den modifizierten Wurm beschreibt Ivan Macalintal von TrendMicro im firmeneigenen Malware-Blog:

Checking also on traffic captures show that there was no HTTP download that occurred somewhere around that time frame, which was from April 7, 2009 at 07:40:00 up to April 7, 2009 at 07:42:00. However, we noticed a huge encrypted TCP response (134,880 bytes) from a known Conficker P2P IP node (verified by other independent sources), which was hosted somewhere in Korea. The size of the encrypted TCP blob pretty much matches the size of the binary that got created in the aforementioned folder. There are some additional bytes, which could be the headers and keys that Conficker/Downadup has been known to use.

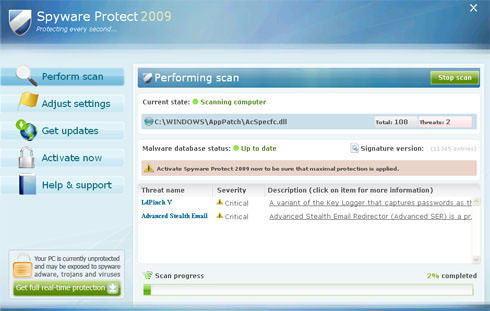

Zusätzlich installiert der Conficker-Wurm auf den infizierten Rechnern mit „Spyware Protect 2009“ eine so genannte Scareware, die den Nutzer mit falschen Virenfunden dauernervt und zum Kauf einer 50 US-Dollar teuren Vollversion nötigt. Bezahlt werden – wenn wundert es – kann nur mit einer gängigen Kreditkarte. Davon ist jedoch dringend abzuraten, da die sensiblen Kreditkartendaten so mit Sicherheit in die falsche Hände geraten.

Die neue Version des Conficker-Wurms hat noch eine weitere Überraschung im Gepäck. Demnach soll sich der Schädling am 3. Mai selbst abschalten, wenn es bis dahin kein neues Update geben sollte. Und wie ich die Wurmschreiber einschätze, ist das Conficker-Ende noch lange nicht in Sicht.

(Michael Friedrichs)